主页 > imtoken钱包最新版下载 > 恶意使用 Tor

恶意使用 Tor

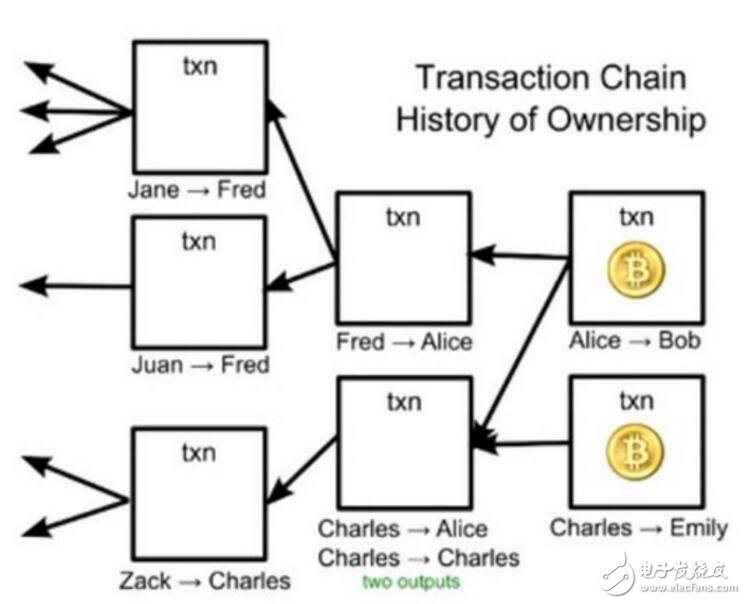

Botnet使用Tor进行匿名通信最早是在2010年的DefCon大会上提出的,以“ZeuS”为例,在Tor暗网中部署C&C服务器,但不支持代理,不能直接使用Tor,但可以通过设置 URL tor2web 代理服务访问暗网(图 1、图 2)。 这样,以最小的代价提高了僵尸网络的生存能力。 Tor网络配置简单,只需提供一个.onion地址即可隐藏C&C。

图1 ZeuS不支持拨号配置

图 2 通过 Tor2Web 格式化请求脚本

直到2012年12月“天网”的出现,验证了“Botnet over Tor”的想法。 Botnet主要利用Tor的隐藏服务功能隐藏C&C服务器,在恶意程序中包含Tor程序。 通过发出指令,bot 自动安装 Tor 组件,然后通过 Tor 网络进行通信(图 3)。 控制器执行 Tor 网络中的所有命令和控制通道,具有以下优点:

(1) 出口节点不存在信息泄露威胁;

(二)控制人身份不易被追查和暴露;

(3) C&C服务器几乎免于被关闭或删除。

然后在2013年,随着Tor用户数量的异常增加,出现了“Sefnit”[2]僵尸网络,也是利用Tor来隐藏C&C服务器。 随后,Tor项目升级了该版本的Tor(未经验证的恶意代码执行漏洞),微软更新安全组件、扫描工具等,清理恶意程序。 2014 年,第一个基于 Tor 的 Android 僵尸网络出现与隐藏的 C&C 通信(图 4)。

图 3 僵尸网络使用 Tor 隐藏 C&C

然而,使用 Tor 的僵尸网络也有一些缺点 [3]:

(1)僵尸网络大量使用Tor,导致Tor下载速度下降,Tor用户数量激增,势必引起Tor用户的关注和安全专家的研究;

(2)使用Tor访问需要安装、配置和运行Tor,导致僵尸网络网络异常;

(3) Tor本身的流量特征模式比较明显,增加了僵尸网络的异常;

(4) 使用Tor可能需要添加大量附加功能代码;

(5) 使用Tor后,僵尸网络仍然面临Crawling和Sinkholing攻击。

可见,僵尸网络与Tor的强强联合并没有带来更好的效果。

2. 勒索软件利用 Tor

勒索软件是一种恶意软件,它控制用户的系统或资产以勒索用户的钱财。 主要有两大类:

加密勒索软件:感染目标设备后,使用强大的加密算法(AES、RSA 等)对用户文件、磁盘和数据库进行加密。

锁定型勒索病毒:感染目标设备后,通过篡改设备密码将设备锁定,使用户无法正常使用。

近年来,勒索软件攻击愈演愈烈,勒索软件在全球范围内肆虐。 CyberEdge发布了2017年网络威胁防御报告,指出61%的组织已经被勒索软件所害,1/3的用户选择了支付赎金。 勒索软件不断呈现新趋势,在目标感知阶段、本地攻击阶段和勒索支付阶段不断增加复杂性和多样性。 其中,Tor分别用于本地攻击阶段和勒索支付阶段。

勒索软件在本地攻击阶段使用 Tor 隐藏 C&C 服务器,例如 CTB-Locker [5]。 用户被感染后,CTB-Locker使用牢不可破的EllipticCurve Diffie-Hellman算法对文件进行加密。 所有的通讯和数据传输都是通过Tor网络进行的。 C&C服务器使用Hidden Service,更难追踪和关闭。 用户无需安装 Tor 浏览器,Tor 可执行文件被硬编码到恶意软件中(图 5)。

在勒索支付阶段,利用Tor网络提供比特币勒索支付地址,如CryptoWall3.0和PETYA勒索软件,勒索信息中会包含一个以“.onion”结尾的链接地址(图6),告知用户的交易地址,非常方便 很难追踪,即使不解密也很难追回赎金,但敲诈勒索者对此都有惊人的好感。

图 5 勒索软件使用 Tor 隐藏 C&C

图 6 通过 Tor 支付赎金

3. 比特币使用 Tor

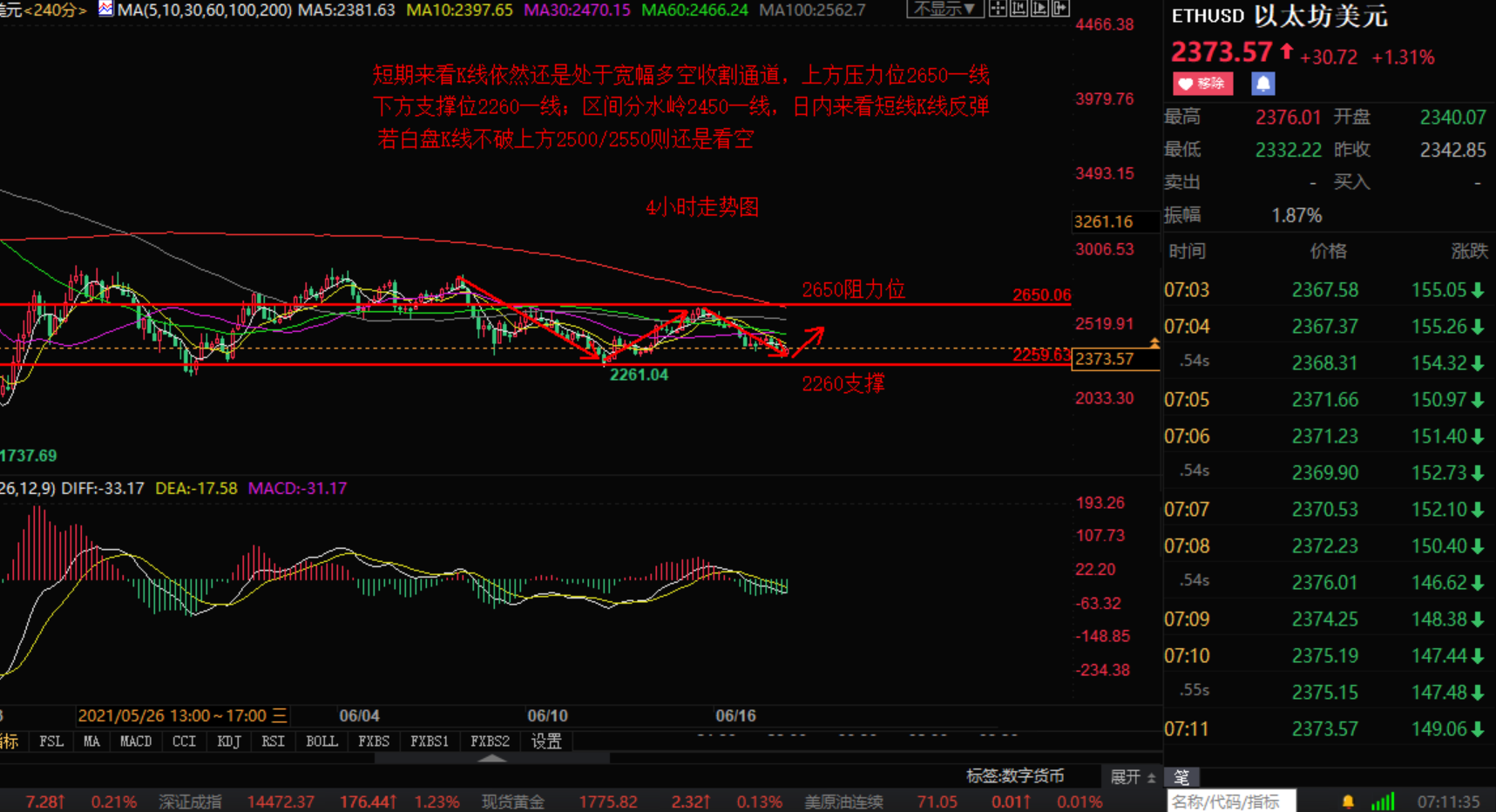

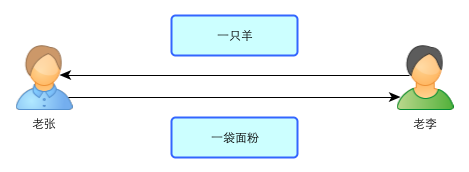

比特币是一种基于密码学的去中心化虚拟货币,在 P2P 网络中交易。 比特币交易系统中付款人和收款人的交易地址是通过公钥编码的哈希值,所以一般是不可识别的。 但它可以通过IP地址链接到你的交易,比如通过ISP、NSA、恶意节点攻击等方式。 所以在比特币中使用Tor来防止交易方的IP地址泄露(图7)。

图 7 比特币使用 Tor 隐藏地址

图8 攻击者部署恶意节点

然而,通过 Tor 进行比特币交易并不是一个好主意,它很容易被攻击者利用 [5]。

首先,在比特币网络中,如果比特币节点收到恶意构造的畸形消息(比如某些协议字段的大小不正确),它会通过自身内部机制的判断将消息发送方的源IP地址列入黑名单,导致该IP在24小时内无法访问比特币服务节点。

攻击者的攻击过程如下:

(1)分别构建少量恶意比特币节点和Tor出口节点,并向各自网络公示,使这些恶意节点存在于普通用户的地址列表中。

(2) 攻击者通过Tor网络向合法的比特币服务节点发送大量恶意构造的消息,导致Tor网络的正常出口节点被比特币服务节点拒绝访问。

(3) 用户通过Tor网络访问合法的比特币节点时,如果选择了被拒绝访问的Tor出口节点,则需要重新选择访问链接。 此时用户可能会选择攻击者构建的恶意Tor出口节点,或者Tor出口节点是合法的,但最终指向攻击者部署的恶意比特币节点(图8)。

以上两种可能性都实现了中间人攻击。 可见,比特币使用Tor来隐藏地址,会有新的风险。

4. Tor出口节点嗅探流量

Tor网络设计之初,只是隐藏了发送者和接收者的位置信息,并没有隐藏内容信息。 该网站可以使用 HTTPS 对其进行加密。 但许多网站仍然使用 HTTP 协议来构建他们的网络,这为 Tor 网络的出口节点嗅探流量创造了机会。 可以使用蜜罐技术识别恶意出口节点(图 9)。

(1) 研究者在实验[6]中部署了一个蜜罐网站,并设置了访问权限。

(2)通过正常的Tor网络访问蜜罐网站,每次访问使用唯一的用户名密码账户信息,并记录出口节点的IP地址等信息。

(3)如果再次使用登录的用户名和密码访问该网站,说明该账号信息已经泄露tor防止比特币,该账号对应的Tor出口节点已经嗅探到流量,属于恶意出口节点。

实验证明tor防止比特币,1400个出口节点中有7个节点恶意嗅探流量。 毕竟,大多数志愿者都很友善。 此外,Tor的出口节点还可能修改用户请求数据或插入恶意代码以实施中间人攻击。 这种情况下,可以对比一下使用Tor网络访问网站和不使用Tor网络访问同一个网站的响应数据是否一致。 如果它们不一致,则意味着出口节点可能实施了中间人攻击(图 10)。

图 9 识别嗅探流量的恶意 Tor 出口节点

图 10 识别恶意 Tor 出口节点中间人攻击

5.黑市交易

Tor网络不仅可以隐藏发送者的地址信息,还可以隐藏接收者的服务器地址信息。 许多黑市商人使用 Tor 网络建立匿名服务器进行黑市交易。 著名的“丝绸之路”就是一个使用Tor网络的犯罪市场。 尽管“丝绸之路”已被封锁,但暗网中仍有大量黑市交易(图11)。

图 11 暗网非法交易

6.总结

Tor的应用会在一定程度上给恶意用户带来隐蔽性,但由于Tor自身流量的特殊性以及去匿名化研究的日益深入,额外应用Tor不一定会带来更好的效果。

七、参考资料:

[1]

[2]

[3] Casenove M, Miraglia A. Botnetover Tor: The illusion of hiding[C]//Cyber Conflict (CyCon 2014), 2014 6thInternational Conference On. IEEE,2014:273-282。

[4]

[5] Biryukov A, Pustogarov I. Bitcoin over Tor isn't a good idea[C]//安全和隐私 (SP),2015 年 IEEE 研讨会。 IEEE,2015:122-134。

[6]